Les États-Unis ont utilisé des espions néo-zélandais pour espionner des pays tiers, y compris la France

Par Suzy Dawson

Consortium News

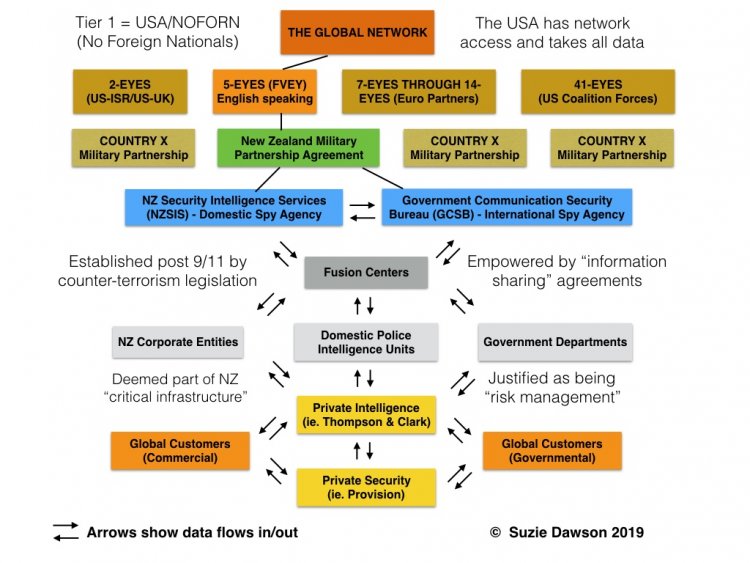

On retrouve la marque des Five Eyes (« Cinq Yeux » - réseau des services de renseignement des Etats-Unis, Canada, Australie, Nouvelle-Zélande et Royaume-Uni), qui font partie de ce que la NSA appelle en interne son "réseau mondial", partout dans le dernier scandale d’espionnage qui a englouti la Nouvelle-Zélande, écrit Suzie Dawson, journaliste et militante néo-zélandaise en exil.

J’ai passé six ans à supplier à tour de rôle les principaux journalistes néo-zélandais d’enquêter sur les activités d’espionnage menées par l’État contre des militants, dont moi, et, par pure nécessité, d’effectuer moi-même de nombreux reportages à ce sujet dans le vide créé par leur inertie. Il est donc quelque peu déconcertant d’observer maintenant le déroulement tardif de ce que l’ancien député et directeur exécutif de Greenpeace NZ, Russel Norman, décrit comme le "scandale Watergate" de la Nouvelle-Zélande.

À la suite de la publication d’un rapport explosif de la Commission des services de l’État (State Services Commission) sur cette affaire, Norman a écrit : "Mon principal constat est que sous le gouvernement précédent, personne n’était à l’abri d’être espionné s’il était en désaccord avec la politique du gouvernement".

C’est une déclaration remarquable de Norman, qui a déjà siégé au comité gouvernemental chargé de la surveillance des services de renseignement néo-zélandais. La futilité de cette noble position s’est reflétée dans mon article de 2014 "Glenn Greenwald and the Irrelevance of Electoral Politics", qui citait Greenwald, qui a remporté le prix Pulitzer pour ses reportages sur les fuites du lanceur d’alerte de la NSA, Edward Snowden, disant de Norman :

"Vous avez le chef du Parti Vert ici en Nouvelle-Zélande en train de dire dans une interview que j’ai vue qu’il faisait partie du comité qui supervise le GCSB (l’agence d’espionnage électronique de la Nouvelle-Zélande) et pourtant il en a appris beaucoup plus sur les activités de l’agence en lisant nos articles que lors des séances d’information. Ils se sont vraiment isolés du processus politique et ont beaucoup d’outils pour s’assurer qu’ils continuent de grossir et que leur pouvoir ne soit jamais remis en question."

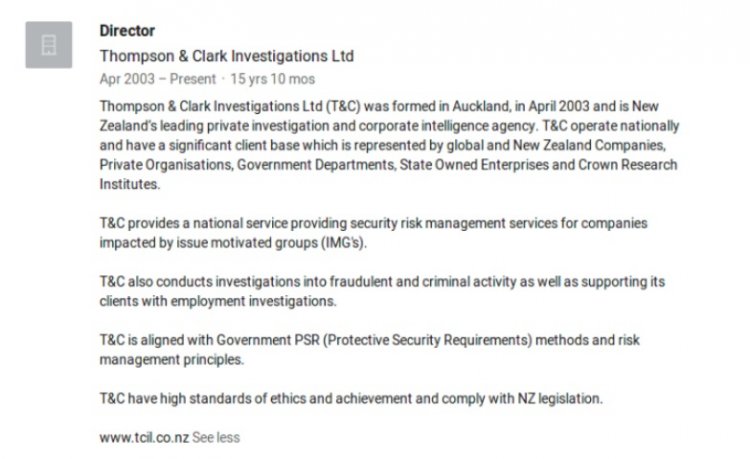

Les choses bougent : on apprend que plus d’une douzaine d’organismes gouvernementaux, dont la police néo-zélandaise, ont fait appel à des sociétés de renseignement privées comme la fameuse Thompson and Clark Investigations Limited pour espionner des citoyens néo-zélandais qui s’adonnent à la dissidence démocratique, à l’activisme en général ou qui présentent un "risque" économique ou politique pour les fonctionnaires ou le secteur privé en Nouvelle-Zélande.

Comme on pouvait s’y attendre, la réaction des médias a été de prendre le chemin le moins risqué en se concentrant sur l’énormité de l’espionnage sur les cibles les moins politiquement engagées, telles que les demandeurs d’assurance contre les tremblements de terre et les victimes de pédophilie, et de focaliser sur les échelons les plus bas de l’échelle des responsabilités. Ils n’arrivent toujours pas à saisir les implications internationales et géopolitiques derrière l’espionnage sous-traité à des société privées et parrainé par l’État en Nouvelle-Zélande.

La vérité, c’est que les racines du problème sont beaucoup plus profondes que les entreprises sous-traitantes comme Thompson et Clark. La chaîne de complicité et de collusion va bien au-delà du chef d’un département ou d’un organisme, y compris le chef de la Commission des services de l’État. Il va même au-delà du pouvoir exécutif, du Parlement et du Premier ministre.

Au fond, ce scandale est le reflet de failles fondamentales dans les pratiques de collecte de renseignements en Nouvelle-Zélande, son infrastructure et son réseau - où les données recueillies circulent, à qui elles servent et à qui nos services de renseignements répondent en dernier ressort.

Je suis d’accord avec Russel Norman pour dire que cela pourrait être notre scandale du Watergate, ici en Nouvelle-Zélande. Mais il y a des aspects majeurs qui, à ce jour, n’ont pas été abordés de manière significative, voire pas du tout, par les médias néo-zélandais - et dont la grande majorité du public néo-zélandais n’a pas conscience, à leur détriment.

Premièrement : où vont réellement les données recueillies par ces espions ? Deuxièmement : qui dirige les ressources et l’appareil du renseignement humain de la Nouvelle-Zélande dans les opérations de renseignement à l’étranger ? Et troisièmement : quel est l’impact pour les néo-zélandais qui ont involontairement affaire à nos agences d’espionnage dans un pays où la définition légale de "menace à la sécurité nationale" a été supprimée ?

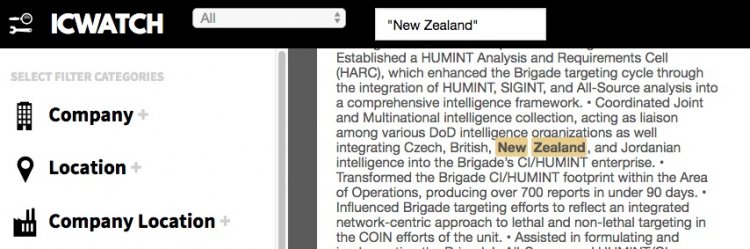

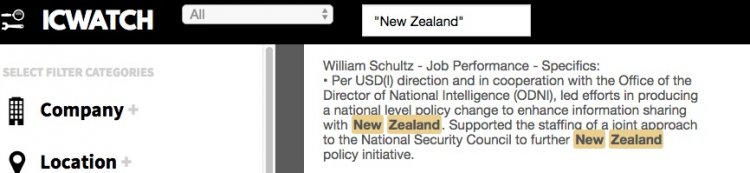

1. ICWatch Nouvelle-Zélande

Lorsque M.C. McGrath, le fondateur de Transparency Toolkit - à l’époque genre ado surdoué - a reçu un courriel d’un membre de la communauté du renseignement américain le menaçant : "Je promets de tuer tous ceux qui participent à ton site Web. Il n’y a nulle part sur cette terre où tu pourras te cacher", il a pris la menace au sérieux. Il avait de bonnes raisons. Son initiative ICWatch utilisait des données publiques (open source data) pour exposer des acteurs, des contrats et des relations commerciales spécifiques au sein de la communauté mondiale du renseignement.

McGrath avait découvert presque par hasard que des programmes et des projets secrets, qui étaient habituellement dissimulés au public, étaient souvent vantés dans les programmes d’études des membres actuels et des anciens membres en service dans leurs CV publiés sur LinkedIn. En examinant les données accessibles au public contenues dans leur CV, il a été en mesure de faire la lumière sur de nombreux programmes secrets dont nous n’aurions peut-être jamais entendu parler. L’année suivante, il s’est installe à Berlin, vit en exil et son site a été transféré chez WikiLeaks. "Des espions assassins poussent un projet journalistique à se réfugier chez WikiLeaks", titrait le communiqué de presse de WikiLeaks annonçant l’acquisition d’ICWatch.

A ma connaissance, aucun membre des médias néo-zélandais n’a jamais pensé à consulter la base de données d’ICWatch pour examiner l’étendue de la participation de la Nouvelle-Zélande à ce "réseau mondial" intégré, comme l’appelle si éloquemment la NSA. Ou plus justement, "la force totale", à laquelle se réfère l’ex-secrétaire à la Défense Donald Rumsfeld, lorsqu’il redéfinit le terme à un moment clé de l’après-11 septembre 2001.

Jeremy Scahill, auteur du remarquable livre "Blackwater : The Rise of the World’s Most Powerful Mercenary Army" (Blackwater : la montée de l’armée mercenaire la plus puissante du monde) décrit la politique de Rumsfeld comme "la doctrine Rumsfeld, où l’on utilise la haute technologie, des forces à faible empreinte et un recours accru et accéléré aux sociétés privées pour mener les guerres". (La "force totale" n’a pas seulement servi à incorporer ces sociétés privées, mais aussi à les protéger de toute responsabilité civile ou pénale).

L’incorporation par les Etats-Unis d’un grand nombre de sociétés privées dans leurs forces armées a contribué à étirer leurs tentacules au plus profond du Pacifique Sud. Il s’avère que cette toute petite Nouvelle-Zélande est si impliquée dans ce réseau mondial de surveillance à but lucratif qu’elle compte plusieurs centaines de références qui apparaissent dans ICWatch.

Une étude attentive de chaque résultat de recherche révèle de multiples détails intrigants : une référence à un membre de l’armée américaine en poste en Nouvelle-Zélande. Un autre d’un officier de liaison militaire néo-zélandais stationné à Fort Meade, dans le Maryland, une importante base militaire américaine et siège de la NSA. (L’existence de ces postes de liaison a été révélée il y a quelques années, mais il est intéressant de se demander quels dossiers ont pu passer par ce bureau ces dernières années.)

La référence de loin la plus fascinante à la Nouvelle-Zélande que j’ai trouvée jusqu’à présent dans ICWatch est celle d’un officier de renseignement de l’armée américaine qui prétend avoir intégré " les renseignements tchèques, britanniques, néo-zélandais et jordaniens dans l’entreprise CI/HUMINT [HUMINT : Renseignements Humains, par opposition aux renseignements électroniques - NdT] de la Brigade" :

- La révélation ci-dessus selon laquelle les renseignements confidentiels sur les informateurs et les renseignements humains de la Nouvelle-Zélande ont été intégrés dans les bases de données et le réseau de renseignements des États-Unis est importante. Elle laisse entendre qu’au lieu de partager des renseignements au cas par cas, nos espions fournissent en fait de l’information en masse et agissent comme une composante des forces de renseignement US.

La révélation ci-dessus selon laquelle les renseignements confidentiels sur les informateurs et les renseignements humains de la Nouvelle-Zélande ont été intégrés dans les bases de données et le réseau de renseignements des États-Unis est importante. Elle laisse entendre qu’au lieu de partager des renseignements au cas par cas, nos espions fournissent en fait de l’information en masse et agissent comme une composante des forces de renseignement US.

Lors de l’événement "Moment of Truth" de 2014 à Auckland [NZ], Edward Snowden a dit qu’il avait eu un accès direct à l’information "full-take" [prise totale] du renseignement électronique de la Nouvelle-Zélande tout en travaillant comme sous-traitant de la NSA. Tout, directement à la sortie des tuyaux. Il a dit que pour avoir accès à ces informations, il lui suffisait de cocher la case "Nouvelle-Zélande".

La découverte que les produits de nos efforts de collecte de renseignements électroniques et les résultats de notre réseau de renseignement humain et de leurs informateurs sont transmis directement au "réseau mondial" des États-Unis a des répercussions considérables. Surtout si l’on tient compte du fait que ces renseignements peuvent provenir non seulement de nos opérations militaires à l’étranger, mais aussi de nos opérations policières dans le pays. Qu’il pourrait s’agir de renseignements obtenus non seulement par nos services d’espionnage et nos services de police, mais aussi par leurs sous-traitants, comme Thompson and Clark Investigations Limited.

Le même officier de renseignement de l’armée américaine figurant dans ICWatch fait également référence au "ciblage létal et non létal dans les efforts COIN de l’unité". COIN est l’abréviation de la doctrine et des opérations COunterINsurgency des États-Unis. L’antiterrorisme est intrinsèquement lié. En 2015, Michael Gould-Wartofsky, alors candidat au doctorat à l’Université de New York et auteur de "The new age of Counterinsurgency policing" dans The Nation et de "The Occupiers : The Making of the 99% Movement" a été longuement interviewé au sujet du croisement entre les opérations militaires de contre-insurrection dans les zones d’opérations et les opérations nationales de renseignement antiterroriste en Occident qui vise les dissidents :

"La contre-insurrection est apparue comme une stratégie de contrôle et d’endiguement de ce qui était considéré comme des forces ennemies dans les zones de combat étrangères dans les années 1960... et a vraiment connu une sorte de renaissance depuis le 11 septembre... la contre-insurrection est devenue la lutte pour le contrôle d’un espace et d’un territoire politique contestés. Nous voyons cette stratégie anti-insurrectionnelle importée de son pays d’origine, à des fins domestiques. Le cadre anti-insurrectionnel dépend donc de l’ establishment et de la consolidation du contrôle d’une population et d’un territoire donné par les deux moyens militaires, c’est-à-dire, dans le cas de troubles domestiques, les forces de sécurité... ".

Une section de mon article de 2016 "Understanding World War III" (Comprendre la Troisième Guerre mondiale - NdT) fait état d’une vidéo officielle du Pentagone sur la planification stratégique et publiée par The Intercept, qui révèle que l’armée US considère le milieu urbain des grandes villes du monde comme la zone de combat de l’avenir, le ground zero. Cela met en contexte la militarisation de la police (y compris en Nouvelle-Zélande), qui a reçu une formation et des armes de qualité militaire.

Comme je l’ai résumé dans l’article : "Il y a maintenant des preuves que la police anti-émeute de type troupe d’assaut qui agit comme une armée nationale est en fait en phase avec les plans stratégiques du ministère de la Défense."

La vidéo invoque la doctrine militaire anti-insurrectionnelle "mise au point dans les villes d’Irak et les montagnes d’Afghanistan" :

A plusieurs reprises sans la vidéo, l’armée US qualifie la police anti-émeute militarisée de "nos soldats" :

La vidéo affirme que le ministère de la Défense doit "redéfinir la doctrine et la force de manière radicalement différente... La future armée sera confrontée à une menace urbaine très sophistiquée...".

L’interdépendance entre les autorités policières américaines et celles des partenaires internationaux est également mise en évidence dans un autre article d’ICWatch. Un "Lead Business Architect" du "Analytical Framework Program (AFP)" du "Office of Intelligence and Investigative Liaison" détaille une application qu’il a développée en collaboration avec les partenaires américains de Five Eyes - Canada, Royaume-Uni, Australie et Nouvelle-Zélande. Le but exprès était de relever "le défi pluriannuel du partage des renseignements personnels identifiables (RPI) avec les chefs du renseignement (HINT)...".

Il fait spécifiquement référence à l’utilisation du portail web "Law Enforcement Online (LEO) du Federal Bureau of Investigation (FBI) ". L’existence de portails Web où les services de renseignement du réseau mondial peuvent à la fois demander et recevoir des informations est illustrée dans les documents de Snowden. La NSA a ce qu’elle appelle un "Portail des besoins en information" où ses clients (qui vont des organismes de maintien de l’ordre aux services de renseignement étrangers, en passant par les ministères du gouvernement américain et même la Réserve fédérale américaine, qui n’est pas un organisme gouvernemental américain) peuvent soumettre des "demandes de renseignements".

Dans "Decipher You", j’examine les documents en direct avec Elizabeth Lea Vos, rédactrice en chef de Disobedient Media. Un extrait du portail de la NSA (la voie par laquelle les clients accèdent aux données de la NSA) peut être consulté ici :

Tout comme vous pourriez vous connecter à un site de banque en ligne ou à une épicerie en ligne, ces militaires, agents de maintien de l’ordre et leurs sous-traitants se connectent à des portails d’espions pour accéder à l’information aspirée par les opérations de surveillance partout dans le monde, y compris dans notre pays natal.

La capacité des organismes des puissances étrangères, très éloignées des entreprises locales de surveillance sur le terrain qui recueillent des données sur les citoyens, d’accéder à ces données et de les utiliser à leur guise, signifie que des entreprises comme Thompson et Clark Investigations, même si elles ne les emploient pas directement, deviennent en réalité des mandataires pour ces puissances étrangères.

Du point de vue du "réseau global", c’est de la main d’œuvre gratuite. Du point de vue de la cible, ceux qui la surveillent sur le terrain deviennent pratiquement impossibles à distinguer de ceux qui l’observent de l’extérieur à travers la toile mondiale de données qui exerce une influence croissante sur nos vies.

2. Les États-Unis envoient nos espions

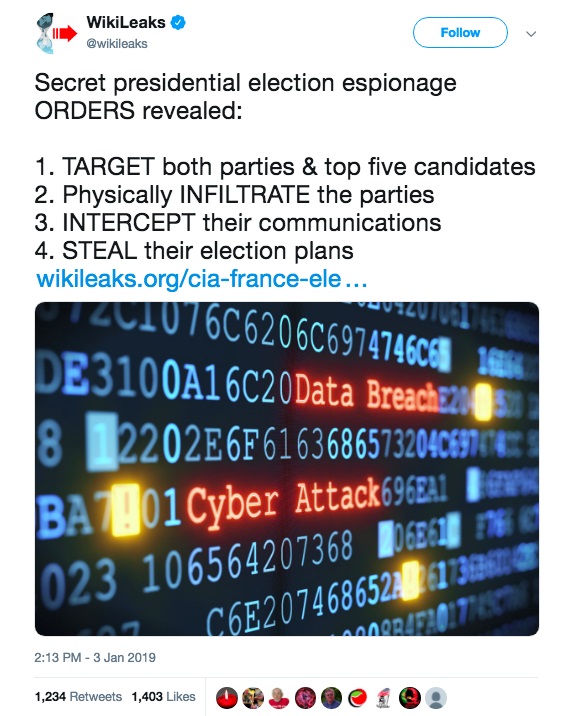

Cependant, grâce à WikiLeaks, nous savons que la relation parasitaire entre les services de renseignements US et néo-zélandais n’est pas simplement passive ou voyeuriste.

Nous avons maintenant la preuve que les États-Unis ont envoyé des agents du renseignement néo-zélandais pour des missions à l’étranger. Et pas seulement en Afghanistan ou en Irak. Dans un cas précis, il s’agissait d’infiltrer une multitude de partis politiques en lice pour les élections présidentielles de 2012 d’un pays allié - la France.

Bien qu’elle ait été rapportée en France, cette étonnante révélation a été largement ignorée par les médias commerciaux des cinq pays impliqués dans l’espionnage - les États-Unis, le Royaume-Uni, le Canada, l’Australie et la Nouvelle Zélande.

Au cours de la campagne de l’Internet Party de 2017 que j’ai dirigée, j’ai profité de la seule et unique entrevue à la radio qui m’a été accordée pendant toute la campagne électorale pour partager mes inquiétudes quant aux implications. J’ai dit au présentateur,Wallace Chapman :

"En février de cette année, WikiLeaks a publié un document de la CIA. Dans ce document, la CIA envoie des espions néo-zélandais en France, pour pénétrer les partis politiques lors de l’élection présidentielle française. Nous entendons parler de la surveillance de masse et de l’envoi de nos données aux États-Unis, mais il s’agit ici d’un autre niveau. C’est l’agence de renseignement d’une puissance étrangère qui donne des ordres au personnel néo-zélandais du renseignement extérieur."

Le document lui-même est fascinant. Il s’agit de la version US des ordres de mission, de sorte que les pages suivantes (qui valent la peine d’être lues dans leur intégralité, car elles décrivent les objectifs spécifiques et les types d’informations que les États-Unis veulent obtenir de chaque parti politique et les classent même par ordre de priorité) portent largement la mention S/NF qui signifie Secret/No Foreign Nationals (Secret/Non destiné aux ressortissants étrangers) c’est à dire réservé aux seuls organismes US. Le document indique que "d’autres versions de ces exigences ont été envoyées aux collecteurs HUMINT", ce qui semble indiquer que les détails des ordres de mission en provenance des États-Unis varient selon la personne à qui ils sont envoyés.

Le fait que le Royaume-Uni soit nommé est fascinant. Logiquement, la version britannique des ordres de mission n’aurait pas révélé que les communications des partis politiques français avec le Royaume-Uni faisaient partie de la mission.

Ainsi, non seulement les espions HUMINT de Five Eyes sont envoyés par une puissance étrangère, mais ils le font pour des raisons qu’ils ne connaissent peut-être pas.

Tout ce qui précède illustre bien les dangers de l’intégration des services de renseignement néo-zélandais au "réseau mondial" et de la mise à disposition de notre personnel pour servir les intérêts d’une nation étrangère.

Un point clé du "Rapport du premier examen indépendant du renseignement et de la sécurité en Nouvelle-Zélande" de Cullen-Reddy, entrepris à la suite du mouvement anti-GCSB et des scandales d’espionnage qui ont éclaté en Nouvelle-Zélande à partir de 2012, m’a toujours marqué. L’honorable Michael Cullen et Patsy Reddy ont clairement déclaré :

"Une coopération étroite sur les questions opérationnelles crée également un risque de perte d’indépendance, tant sur le plan opérationnel que pour ce qui a trait à nos activités de renseignement, de défense et de politique étrangère... Les intérêts nationaux de la Nouvelle-Zélande... ne coïncident pas et ne peuvent coïncider exactement avec ceux de tout autre pays, peu importe leur amitié ou leur proximité". (gras ajouté)

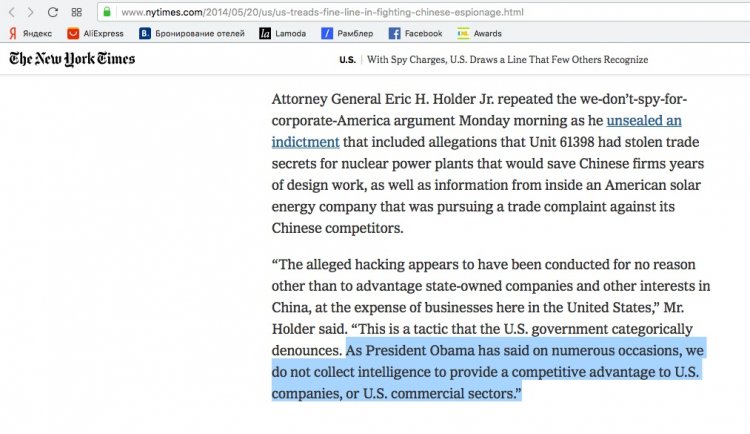

Un autre communiqué de WikiLeaks montre de plus que les Etats-Unis n’ont pas impliqué la Nouvelle-Zélande dans l’espionnage de la France uniquement pour des raisons politiques. Ils nous ordonnaient de voler des secrets commerciaux et économiques.

Les bénéficiaires de cet espionnage ("éléments soutenus ") sont énumérés dans les ordres et comprennent, entre autres, le Trésor des États-Unis, le Federal Reserve Board et le département de l’Énergie et de l’Infrastructure des États-Unis.

Ce qui est profondément ironique, car l’ancien président Barack Obama et l’ancien procureur général Eric Holder ont publiquement affirmé que les États-Unis n’espionnaient pas pour des raisons économiques ou ne se livraient pas au vol de propriété intellectuelle.

En mai 2014, le New York Times a rapporté :

À leur crédit, le Times a fourni des détails sur un certain nombre de cas d’espionnage économique par les États-Unis et a cité des documents de Snowden à l’appui. En effet, il y a d’innombrables fichiers dans les fuites de Snowden qui font référence à l’espionnage sous couvert de "sécurité économique". La pratique est si répandue que la NSA organise chaque année une "Journée de la sécurité économique mondiale" au cours de laquelle elle invite les membres de l’industrie "de toutes les communautés économiques et de renseignement des États-Unis" à "améliorer leurs réseaux" et à discuter avec eux de la meilleure façon de les servir via les services de renseignement américains :

Tout cela devient particulièrement intéressant, lorsque ça se croise avec la législation de défense nationale. Car la grande tournure orwellienne de toute cette saga, c’est que les justifications juridiques utilisées pour cibler les citoyens font référence aux mêmes activités auxquelles se livrent ces organismes.

3. Surveiller la population et engranger des Profits

Il ne fait aucun doute que l’influence des États-Unis sur la politique néo-zélandaise de partage du renseignement a été grandement renforcée par l’accession de John Key au poste de premier ministre en 2008. Un document d’ICWatch révèle que les États-Unis ont été directement impliqués dans la rédaction d’une politique "améliorée" de partage d’informations pour nos agences d’espionnage :

Le sous-traitant nommé dans la capture d’écran ci-dessus a pris ses fonctions en octobre 2008, moins d’un mois avant les élections générales de 2008 en Nouvelle-Zélande et est resté en poste jusqu’en mai 2015, de sorte que le projet aurait été réalisé pendant cette période.

Au cours de ces mêmes années et au-delà, les agences d’espionnage néo-zélandaises ont été "renforcées" par plus que le partage de renseignements - elles ont reçu plus d’argent, et des pouvoirs de plus en plus étendus, à chaque fois que l’occasion se présentait. Et ce, malgré le fait qu’elles ont été impliquées dans des scandales en série, en particulier le GCSB qui est gravé à jamais dans la conscience collective comme une blague, tout juste bon à faire l’objet d’une caricature. (ou encore celle-ci ou celle-ci, ou celle-ci, ou celle-ci...)

Au lieu d’être punis suite aux révélations répétées de leurs activités illégales, les membres du GCSB ont finalement été récompensés par l’octroi d’une immunité rétroactive pour leurs crimes. Leur incompétence leur a valu un accroissement de leurs budgets et de leur champ d’action. Le fait qu’ils ne sont pas soumis à un contrôle véritable semble avoir été conforté par la publication d’un autre rapport de surveillance critique en 2018. L’agence, réputée pour avoir enfreint la loi, est apparemment en train d’enfreindre la loi à nouveau. Soit ils n’ont rien appris, soit ils ont l’impression qu’ils n’en ont pas besoin, parce qu’ils savent très bien que les véritables responsables du "réseau mondial" ne se trouvent pas en Nouvelle-Zélande ; ils sont parfaitement contents de ce qu’ils font ; ils n’ont donc aucune raison de changer.

L’intégration de sociétés sous-traitantes en tant que personnel militaire sous l’égide de la "Total Force" de Rumsfeld a introduit la notion de profit dans le ciblage du renseignement. Et c’est ainsi, comme je l’avais annoncé en 2015 :

"En raison de la nature lucrative de ces crimes, qui sont perpétués et facilités par les gouvernements et ne sont donc PAS reconnus et réprimés par ces gouvernements, il se produit un effet boule de neige où non seulement les manifestants et les journalistes sont harcelés et intimidés mais aussi les médecins, chercheurs, scientifiques, enseignants, fonctionnaires, et tous ceux qui se mettent en travers du chemin de l’establishment."

Les civils sont pris au piège du "réseau mondial" qui ne cesse de s’étendre, conséquence logique de la fusion entre un modèle de croissance infinie et de l’industrie de la surveillance :

"Le problème de la privatisation de l’espionnage, c’est que le profit exige la croissance, et la croissance de cette industrie signifie davantage d’objectifs. Il n’y a donc jamais eu de limite. Il n’avait jamais été question de cibler uniquement les activistes. Parce que, si vous ne ciblez que les activistes... D’abord, ils essaient de diminuer leur nombre, ce qui signifie moins de profit. Donc, pour avoir plus de profits, ils doivent constamment élargir les secteurs de la société qu’ils espionnent. Nous l’avons vu en Nouvelle-Zélande. Avant, les caméras de surveillance étaient réservées aux recoins sombres et miteux. Maintenant, elles sont absolument partout et en permanence. Ils doivent sans cesse étendre leur espionnage pour pouvoir gagner de l’argent" - Diary of a Person of Interest (Journal d’une Personne d’Intérêt)

L’affaire Anne-Marie Brady est l’exemple récent le plus médiatisé de ciblage pour des motifs politiques en Nouvelle-Zélande [Universitaire néo-zélandaise qui a publié en 2017 un article sur l’influence de la Chine à l’étranger, ce qui lui aurait valu une campagne de harcèlement et de menaces - NdT]. Les affirmations de Brady sont précisément en phase avec celles que d’autres Néo-Zélandais et moi-même avons faites pendant des années, et les confirment. Nos expériences préfiguraient les siennes : sabotage de véhicules, vols de matériel électronique, invasions de domicile, surveillance, harcèlement et autres types de méthodes de ciblage psychologique employées contre nous par ces agences et leurs sous-traitants.

Des dizaines sinon des centaines de victimes supplémentaires seraient trouvées si quelqu’un dans les médias néo-zélandais osait franchir le pas.

J’applaudis et je suis soulagé pour Brady d’avoir pu créer un soutien public alors que beaucoup d’autres cibles sont simplement considérées comme folles ou se heurtent à un mur d’incrédulité et de silence.

Il y a une incitation déprimante pour les spectateurs à tourner le dos lorsqu’ils sont confrontés à un problème tel que le ciblage d’un citoyen par l’État. Croire et affronter le problème mène à un endroit très effrayant et très inconfortable. Ne pas croire, c’est se libérer de toute obligation morale d’agir.

Ce que ni Brady ni ses partisans ne semblent cependant savoir ou vouloir aborder, c’est que son travail n’a pas seulement braqué un énorme projecteur sur la Chine. Elle s’est concentrée directement sur le même réseau politique qui a été impliqué dans le scandale Dirty Politics de 2014. D’après le fameux article de Brady :

John Key, Judith Collins, David Wong-Tung - ce sont des noms bien connus en Nouvelle-Zélande. Brady semble incapable de reconnaître qu’en révélant de nombreux liens douteux entre la Chine et la Nouvelle-Zélande, elle n’expose pas seulement les Chinois.

Elle expose les Néo-Zélandais. Des Néo-Zélandais très bien connectés.

Récemment, dans une entrevue accordée au New Zealand Herald, Brady s’est plainte de s’être heurtée à un mur de silence lorsqu’elle a tenté de fournir ses renseignements aux services de renseignement néo-zélandais avant de les publier :

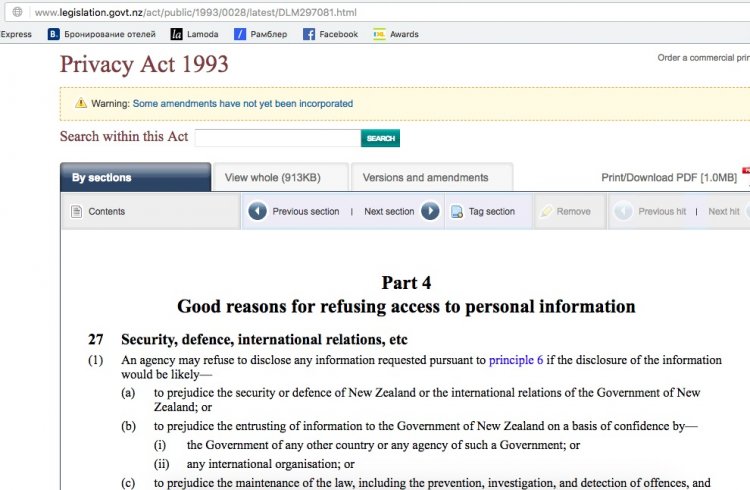

Lorsque j’ai demandé au Service néo-zélandais du renseignement et de sécurité (NZSIS) de me fournir toute information qu’ils détenaient sur moi, on m’a répondu que je n’avais pas fourni l’information requise et qu’ils ne confirmeraient ni ne nieraient l’existence ou la non-existence de données sur moi. J’ai prouvé au NZSIS et au Commissariat à la protection de la vie privée que j’avais effectivement fourni les informations demandées et j’ai demandé que la réponse du SIS soit modifiée en conséquence, en vain.

Lorsque j’ai présenté au GCSB une demande en vertu de la Loi sur la protection des renseignements personnels demandant explicitement si j’étais l’une des 80 Néo-Zélandais connus pour avoir été espionnés illégalement, ils ont demandé une prolongation du délai en déclarant qu’ils allaient devoir "consulter" avant de pouvoir me répondre. Ils m’ont finalement répondu qu’ils ne confirmeraient ni ne nieraient que j’en étais, citant l’article 32 et l’article 27(1)a de la Loi sur la protection des renseignements personnels de 1993.

J’avais fait mes demandes en vertu de la Loi sur la protection des renseignements personnels à la suite de ce que j’appelle "le précédent Locke". L’ancien député du Parti Vert, Keith Locke, s’était également fait dire par le GCSB qu’ils ne pouvaient ni confirmer ni nier qu’il était visé. Lorsqu’il a porté plainte auprès du Commissaire à la protection de la vie privée, selon l’Otago Daily Times :

Après avoir fait appel auprès de la commissaire à la protection de la vie privée Marie Shroff, Locke a reçu une lettre de Fletcher la semaine dernière.

"Je peux confirmer que vous n’êtes pas parmi les 88 et que le GCSB ne vous a pas surveillé."

Lorsque je me suis plaint à la commissaire à la protection de la vie privée que le GCSB n’avait pas confirmé ou nié que j’étais une cible, j’ai obtenu un résultat complètement différent de celui de Locke.

Le Commissariat à la protection de la vie privée a déclaré qu’il avait enquêté et que le SIS et le GCSB avaient correctement appliqué l’article 32 de la Loi et que la communication de renseignements à mon sujet, qu’ils soient détenus ou non, porterait atteinte aux articles 27 et 28 de la Loi.

Que sont donc les articles 27 et 28 de la Loi sur la protection des renseignements personnels ?

Sécurité nationale, relations internationales et secrets commerciaux.

Compte tenu de ce qui précède, il est raisonnable de soupçonner que les travaux de Brady ont pu être considérés comme une menace pour les relations internationales de la Nouvelle-Zélande - en particulier, ses relations avec la Chine. Bien que la Chine soit très probablement responsable de ciblages des contacts de Brady sur le sol chinois, comme elle le prétend, le silence opposé par le NZSIS lorsqu’elle a tenté de les contacter, et leur longue expérience de méthodes identiques de ciblage politique sur le sol néo-zélandais rend beaucoup moins probable que la Chine soit responsable des attaques contre Brady en Nouvelle-Zélande. Comme c’est justement le SIS qui est censé enquêter maintenant sur le ciblage de Brady en Nouvelle-Zélande, je lui conseille de commencer à déposer dès maintenant ses demandes en vertu de la Loi sur la protection des renseignements personnels.

Le moment où j’ai présenté mes propres demandes en vertu de la Loi sur la protection des renseignements personnels n’était pas insignifiant. En août 2016, The Intercept, en collaboration avec la chaîne de télévision TVNZ et le journaliste d’investigation Nicky Hager, a révélé l’identité de Tony Fullman, l’un des néo-zélandais qui était alors illégalement visé par le GCSB. Son cas était détaillé dans les archives de Snowden. Sans surprise, il était un militant pro-démocratie, ciblé par les services de sécurité néo-zélandais en vertu de la législation antiterroriste. Son domicile avait fait l’objet d’une descente de police et son passeport avait été révoqué.

En outre, il a été révélé que le GCSB avait envoyé ses données personnelles à la NSA à Hawaï, où Ed Snowden travaillait, en 2012.

C’est en 2011 que j’ai commencé à subir un ciblage pour motifs politiques et, en 2012, j’ai commencé à enquêter sérieusement sur les activités du FBI sur le sol néo-zélandais et sur les activités de sociétés privées du renseignement. Dans une entrevue d’avril 2012, j’ai décrit précisément les capacités de ces espions, que Edward Snowden prouverait de façon concluante, un peu plus d’un an plus tard :

L’adoption du projet de loi de 2013 sur le GCSB n’a pas freiné l’appétit pour le pouvoir de ces organismes. En 2016, le gouvernement néo-zélandais a commencé à essayer désespérément de faire adopter (ce qu’il a finalement réussi) une loi "urgente" pour lui permettre de révoquer davantage la citoyenneté de... vous l’avez deviné, des menaces à la sécurité nationale. Simultanément, ils proposaient une redéfinition juridique de ce que signifiait "menace à la sécurité nationale" et ont finalement réussi. Selon les termes du document du Cabinet du premier ministre, à la suite de leurs efforts : "La loi évite maintenant de définir le terme "sécurité nationale" dans la législation... lui permettant de s’adapter à un environnement de sécurité en constante évolution."

Alors, qui décide si la sécurité nationale est en jeu dans une affaire donnée ?

"....le ministre responsable de l’organisme de renseignement et de sécurité compétent et un Commissioner of Intelligence Warrants doivent déterminer si une question relève de la sécurité nationale."

Déterminée sans définition légale.

Excellentes questions

Les activités des agences néo-zélandaises sont des copies conformes de ce qui se passe dans de nombreux autres pays à travers le monde - en fait, tous les pays alliés des États-Unis : de l’intégration de leurs réseaux et systèmes de renseignement, l’appropriation de leurs ressources humaines et techniques par procuration, la surveillance massive de leur propre population et de celle des autres, la possibilité que leurs agents soient mis à disposition d’une puissance étrangère.

Leurs activités ont des ramifications législatives, commerciales et constitutionnelles et ont un impact négatif sur les droits de l’homme et la démocratie dans son ensemble.

Reste à savoir si ce scandale de l’espionnage en cours en Nouvelle-Zélande verra la démission d’un ou deux chefs de service, ou une tape sur les doigts de quelques agents ou de la prison pour Thompson & Clark Investigations Limited. Du point de vue du "réseau global", toutes ces personnes sont superflues et d’innombrables autres vont bientôt prendre leur place. Il est probable que l’encre des nouveaux contrats soit déjà sèche.

Mais ce dont nous avons besoin, collectivement, en tant que public, c’est beaucoup plus que quelques licenciements ou l’inscription d’une sur une liste noire. Nous devons réfléchir longuement, sérieusement, à la façon dont les entités que nous finançons et à qui nous confions des pouvoirs peuvent détruire des vies avec une telle désinvolture, et à la façon dont les organismes gouvernementaux, les services de police et les entreprises privées mettent en commun leurs données, leurs ressources et leur autorité pour ce faire.

La seule façon de sortir de ce pétrin est de récupérer notre souveraineté en matière de données et d’affirmer notre souveraineté nationale.

Nous devons demander au NZSIS et au GCSB comment ils peuvent servir les intérêts d’une puissance étrangère au-dessus de notre propre intérêt national. Comment se permettent-ils d’être envoyés dans des missions dont ils ne comprennent peut-être même pas les objectifs, lorsque le bénéficiaire est un autre État-nation et que le pays victime est un allié ?

Comment se fait-il que notre intérêt national ait fini par être soumis à un "réseau mondial" ? Est-ce là l’image d’un avenir que nous voulons pour notre pays ?

Le scandale Thompson & Clark nous a beaucoup appris, mais il reste encore beaucoup à apprendre.

Nous savons que Thompson & Clark a espionné plusieurs partis politiques - le rapport de la State Services Commission fait référence à la fois au Mana Movement en 2014 (alors allié au Internet Party of New Zealand dont je suis actuellement présidente) et au Parti Vert qui a été la cible de ses actions. Mais nous ne connaissons toujours pas toute l’étendue ou les ramifications d’une infiltration ou d’une exfiltration de données par les services de renseignements humains, ni pour qui Thompson Clark les a espionnés.

La page LinkedIn de Gavin Clark, directeur de Thompson & Clark Investigations Limited, indique que l’un de leurs principaux centres d’intérêt est le "Issue-motivated groups (IMG)" [groupes militants] et qu’ils servent une clientèle "globale".

Nous avons besoin de savoir entre les mains de qui ces données ont finalement atterri.

Peter Dunne a d’excellentes questions - dans un éditorial pour Newsroom il demande :

"Thompson et Clark ont-ils fourni de l’information, officiellement ou officieusement, aux services de renseignement, et des renseignements ont-ils été recueillis à la demande des services de renseignement ?"

Son article s’intitule "Only A First Step In The Data Battle."

D’après mes recherches, voici à quoi ressemblent actuellement les flux de données :

L’information recueillie par des sociétés privées de renseignement et de sécurité comme Thompson et Clark est partagée avec les entités commerciales et gouvernementales mondiales et nationales qui utilisent leurs services de sécurité, d’enquête et de "gestion des risques", ainsi qu’avec les services de renseignement de la police.

Après le 11 septembre 2001, la législation antiterroriste a considéré qu’un certain nombre de géants du secteur privé faisaient partie de "l’infrastructure critique" du pays - banques, compagnies de téléphone, compagnies de transport, etc. Ils ont donc été placés sous l’égide de l’État pour permettre l’échange d’information entre ces entités commerciales et les services de renseignement.

Les centres de partage de l’information sont connus sous le nom de centres de fusion. Ils servent de pont entre les militaires, la police et les entreprises clientes. Ils "fusionnent" les sources de données commerciales, gouvernementales, policières et publiques, analysent les données et transmettent les informations pertinentes aux parties intéressées. Toutes ces données sont mises à la disposition des Five Eyes grâce aux accords de partenariat militaire et d’échange d’informations conclus entre la Nouvelle-Zélande et les États-Unis, comme celui mentionné précédemment dans les conclusions d’ICWatch.

La législation antiblanchiment et une série de projets de loi et de lois qui renforcent les pouvoirs du Service du renseignement de sécurité et de la GCSB en Nouvelle-Zélande visent fondamentalement à renforcer cette interactivité entre les activités commerciales, nationales et internationales.

C’est devant ce monstre que se retrouvent ceux d’entre nous qui ont la malchance de devenir des cibles. Trop souvent, les cibles ne sont pas les épouses d’ISIS, les combattants étrangers, les terroristes, les trafiquants de drogue ou même les militaires étrangers, comme le prétendent les chefs de nos services de sécurité. Ce sont plutôt des citoyens ordinaires - des militants, des journalistes, des universitaires dissidents, des chercheurs ou, comme nous le savons maintenant, même des victimes de tremblements de terre et des enfants victimes d’abus. Quiconque énerve l’une ou l’autre des entités de cet organigramme peut rapidement constater que les données et les pouvoirs du réseau mondial collectif sont utilisés contre lui.

L’ancien député vert Keith Locke a été en mesure de prouver qu’il a été pris pour cible depuis l’âge de onze ans. Sa victimisation remonte à 1955 et se poursuit tout au long du nouveau millénaire, y compris pendant les trois ans où il était député - un poste qui est censé lui accorder une certaine immunité contre les surveillances politiques. Pas plus tard qu’en 2013, il était encore considéré comme une "menace" dans les documents internes du NZSIS. Pourquoi ?

Keith écrit :

Dans les documents de SIS, j’ai été identifié comme une menace "interne" parce que je "souhaite voir le NZSIS et le GCSB abolis ou fortement modifiés". Les documents parlent d’un "syndrome".

Keith Locke n’est pas le seul Néo-Zélandais à vouloir voir le SIS et le GCSB abolis ou grandement modifiés. Sur la base de ce qui précède, chaque personne dans cette foule serait considérée comme une menace :

J’étais l’agitatrice principale des médias sociaux pour le mouvement anti-GCSBet j’ai filmé les images ci-dessus. Notre campagne visait à empêcher l’adoption du projet de loi de 2013 sur la GCSB. Mes actions étaient démocratiques et légales. Celles du GCSB ne l’étaient pas.

"Mince, cela paraît très conspirationniste, non ? » m’a demandé Wallace Chapman, lors de notre interview à Radio NZ pendant la campagne électorale.

Lorsque la conspiration est inscrite dans la loi et que les preuves sont accablantes, ce n’est plus du conspirationnism, c’est un fait.

Suzie Dawson

Traduction "Suzie Dawson ayant reçue des menaces pour cet article, à notre tour ! Heee haaaa !" par VD pour le Grand Soir avec probablement toutes les fautes et coquilles habituelles.

Les articles du blog subissent encore les fourches caudines de la censure cachée via leur déréférencement par des moteurs de recherche tels que Yahoo, Qwant, Bing, Duckduckgo. Si vous appréciez notre blog, soutenez-le, faites le connaître ! Merci.

- Les articles de SLT toujours déréférencés sur Yahoo, Bing, Duckdukgo, Qwant.

- Contrairement à Google, Yahoo & Co boycottent et censurent les articles de SLT en les déréférençant complètement !

- Censure sur SLT : Les moteurs de recherche Yahoo, Bing et Duckduckgo déréférencent la quasi-totalité des articles du blog SLT !

/image%2F0780719%2F20170521%2Fob_98bcb0_medias11.jpg)

![[Vidéo] La CIA a fait espionner l'équipe Trump par des alliés étrangers, ce qui a déclenché le canular de la collusion avec la Russie (Public)](https://image.over-blog.com/_9R-At0miSKbjDyYpYVqR5GUVU4=/400x260/smart/filters:no_upscale()/image%2F0780719%2F20240216%2Fob_d0aa4a_obama-abd-brennan.jpg)

/file%2F0780719%2F20240208%2Fob_f267a2_journaliste-surveillance-macron.webp)

/image%2F0780719%2F20231222%2Fob_44848e_satel.jpg)

/image%2F0780719%2F20231218%2Fob_dd6928_zaluzhny.jpg)

/image%2F0780719%2F20240425%2Fob_c4233d_armee-us-c-reuters.JPG)

/image%2F0780719%2F20240425%2Fob_7adadf_armee-usa1.jpg)

/file%2F0780719%2F20240425%2Fob_d8858b_burkina-army.webp)

/https%3A%2F%2Fi.ytimg.com%2Fvi%2FhPZr1BGn9d0%2Fhqdefault.jpg)

/image%2F0780719%2F20240425%2Fob_33d083_russie-chine.jpg)

/image%2F0780719%2F20240425%2Fob_12e404_oeillet.png)

Haut de page

Haut de page